En décembre 2024, PowerSchool a subi une violation de données massive qui a exposé les informations personnelles d'environ 62,4 millions d'élèves et 9,5 millions d'éducateurs en Amérique du Nord (BleepingComputer, 2025). La violation s'est produite à cause d'un seul identifiant d'employé compromis et de l'absence d'authentification multifacteur sur un portail de support critique (TechTarget, 2025). Les régulateurs de la vie privée ont depuis souligné que les écoles portent la responsabilité de vérifier les pratiques de sécurité de leurs fournisseurs.

Cela change tout dans la façon dont les écoles devraient évaluer les fournisseurs EdTech. Que vous envisagiez un laboratoire de sciences virtuel, un système de gestion de l'apprentissage ou tout logiciel qui touche aux données des élèves, vous devez poser des questions plus difficiles. Voici dix questions que chaque école devrait poser avant de signer un contrat.

1. Où sont stockées nos données ?

Il ne s'agit pas seulement de connaître le pays. Vous avez besoin de détails précis :

- Quel fournisseur cloud ? (AWS, Google Cloud, Azure ou auto-hébergé ?)

- Quelle région ? (Les écoles de l'UE peuvent exiger des serveurs basés dans l'UE pour le RGPD)

- Les données sont-elles transférées à l'international ?

- Les sauvegardes sont-elles stockées dans un emplacement différent ?

Un fournisseur qui ne peut pas répondre précisément à ces questions n'a probablement pas réfléchi soigneusement à son architecture de données. L'Information Commissioner's Office du Royaume-Uni exige spécifiquement que les organisations sachent où les données personnelles sont traitées (ICO, 2024).

2. Avez-vous une certification SOC 2 ou ISO 27001 ?

SOC 2 (System and Organization Controls) est un audit de sécurité effectué par des comptables indépendants qui prouve que les contrôles de sécurité d'un fournisseur fonctionnent réellement, pas seulement qu'ils existent sur papier (AICPA, 2024). Il existe deux types :

- Type I : Confirme que les contrôles existent à un moment donné

- Type II : Confirme que les contrôles ont fonctionné de manière cohérente pendant 6 à 12 mois (plus rigoureux)

ISO 27001 est un équivalent international reconnu dans plus de 160 pays (ISO, 2022). Si un fournisseur n'a ni l'un ni l'autre, demandez quelle validation tierce il possède. "Nous prenons la sécurité au sérieux" n'est pas une certification.

3. Qui a accès aux données des élèves ?

La violation de PowerSchool s'est produite via un portail de support client qui manquait de contrôles d'accès appropriés. Demandez aux fournisseurs :

- Combien d'employés peuvent accéder aux données des élèves ?

- L'accès est-il enregistré et auditable ?

- Le personnel de support a-t-il besoin de votre permission avant d'accéder à vos données ?

- Les sous-traitants et les tiers sont-ils inclus dans les contrôles d'accès ?

Le principe du moindre privilège, une exigence fondamentale dans des cadres comme le NIST Cybersecurity Framework (NIST, 2024), signifie que les employés ne devraient accéder qu'aux données minimales nécessaires à leur travail. Si "tout le monde au support" peut voir les dossiers des élèves, c'est un signal d'alarme.

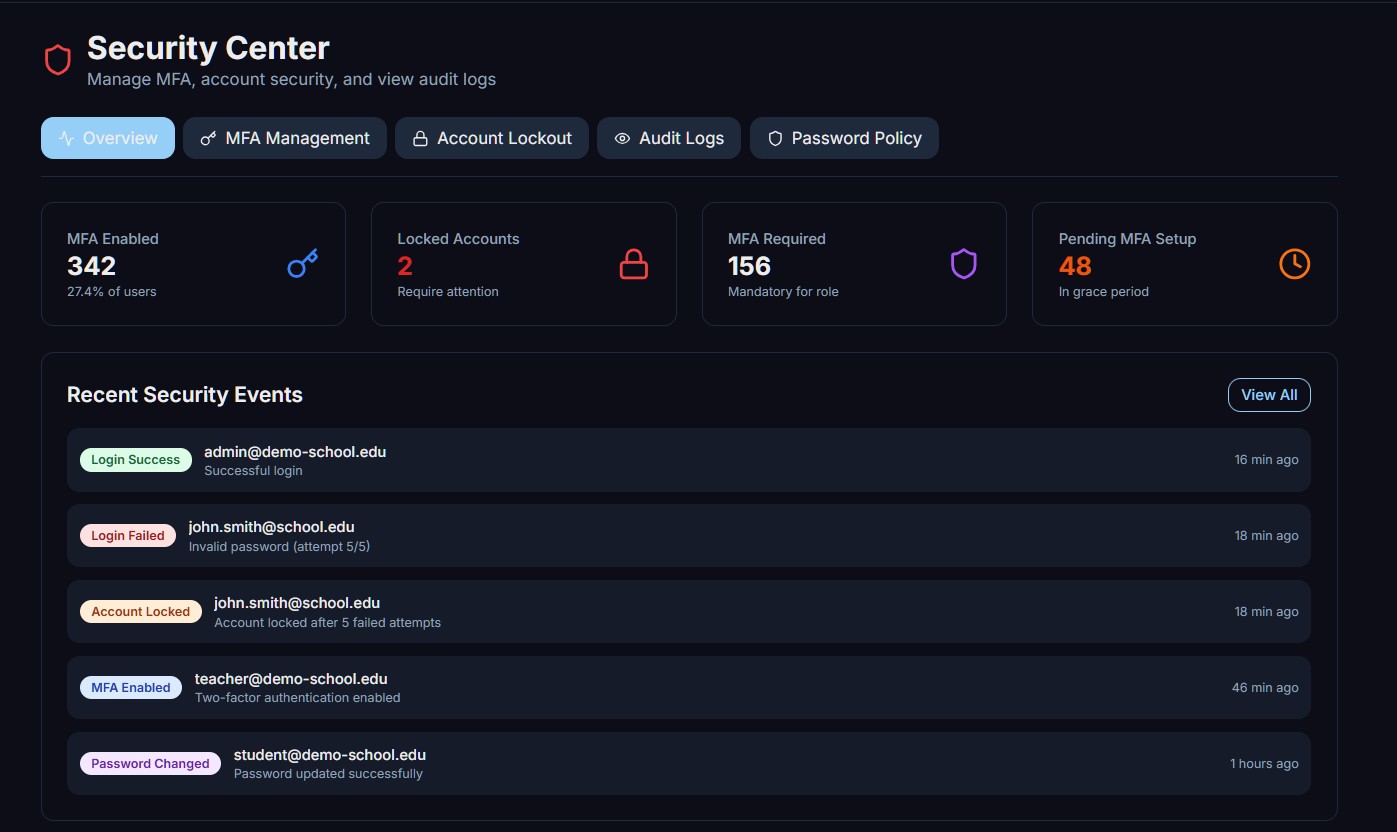

4. Utilisez-vous l'authentification multifacteur ?

La violation de PowerSchool aurait pu être évitée avec la MFA. Selon Microsoft, la MFA bloque 99,9 % des attaques automatisées (Microsoft, 2019). Demandez spécifiquement :

- La MFA est-elle obligatoire pour tous les comptes employés ?

- La MFA est-elle obligatoire pour les portails administratifs ?

- La MFA est-elle disponible pour les comptes administrateurs scolaires ?

- Quelles méthodes MFA sont prises en charge ? (L'application est plus forte que le SMS)

Si un fournisseur n'applique pas la MFA en interne, il ne respecte pas les pratiques de base en matière d'hygiène de sécurité en 2026.

5. Quels services tiers touchent nos données ?

De nombreuses plateformes EdTech utilisent des services externes pour l'analyse, le suivi des erreurs, les fonctionnalités d'IA ou l'hébergement. Chacun est un point de fuite potentiel. En vertu du RGPD, les fournisseurs doivent divulguer tous les sous-traitants qui traitent des données personnelles (EDPB, 2024). Demandez une liste complète et quelles données chacun reçoit.

Attention à :

- Les plateformes d'analyse (Google Analytics, Mixpanel) qui peuvent suivre le comportement des élèves

- Les services d'IA qui traitent les travaux des élèves pour la notation ou le feedback

- Les outils de support client qui peuvent stocker des journaux de conversation

- Le suivi des erreurs qui pourrait capturer des données sensibles dans les rapports de plantage

Un fournisseur avec "pas d'analyse tierce sur les applications destinées aux élèves" prend un engagement significatif.

6. Quelle est votre politique de données IA ?

Avec l'EdTech alimenté par l'IA devenant courant, comprendre comment les fournisseurs gèrent l'IA et les données des élèves est crucial. Les recherches du Future of Privacy Forum sur la gouvernance de l'IA fournissent des cadres utiles pour évaluer ces politiques (FPF, 2024). Renseignez-vous sur :

- Utilisez-vous les données des élèves pour entraîner des modèles d'IA ? Si oui, est-ce opt-in ou opt-out ?

- Les écoles peuvent-elles choisir de participer ?

- Le traitement IA est-il effectué sur votre infrastructure ou envoyé à des tiers ?

- Qu'advient-il des travaux des élèves après leur traitement ?

La clé est la transparence. Un fournisseur devrait expliquer clairement son approche et donner aux écoles un contrôle significatif sur la façon dont les données des élèves sont utilisées à des fins d'IA.

7. Quelle est votre politique de conservation des données ?

Les données qui n'existent pas ne peuvent pas être volées. Le principe de minimisation des données du RGPD exige que les organisations ne conservent les données personnelles que le temps nécessaire (ICO, 2024). Demandez :

- Combien de temps les données des élèves sont-elles conservées après qu'ils quittent la plateforme ?

- Les écoles peuvent-elles demander une suppression anticipée ?

- Qu'advient-il des données si nous résilions notre abonnement ?

- Les sauvegardes sont-elles également supprimées ou persistent-elles ?

Un fournisseur qui conserve les données des élèves indéfiniment "au cas où" représente un risque.

8. Que se passe-t-il en cas de violation ?

Tout fournisseur devrait avoir un plan de réponse aux incidents. Le RGPD exige une notification dans les 72 heures (ICO, 2024). Demandez :

- Avec quelle rapidité nous informerez-vous d'une violation ?

- Quelles informations la notification inclura-t-elle ?

- Avez-vous une assurance cybersécurité ?

- Fournirez-vous une surveillance du crédit pour les élèves affectés ?

PowerSchool a mis des semaines à divulguer pleinement l'ampleur de sa violation, et certaines écoles ont signalé avoir appris la nouvelle par les médias plutôt que par une notification officielle. Des engagements contractuels clairs sur les délais de notification sont importants.

9. Pouvons-nous obtenir un Accord de Traitement des Données ?

Un Accord de Traitement des Données (DPA) est un contrat légal requis en vertu de l'Article 28 du RGPD qui définit comment un fournisseur gère vos données (GDPR.eu, 2024). Il devrait spécifier :

- Quelles données sont collectées et pourquoi

- Comment les données sont protégées

- Les listes de sous-traitants

- Les procédures de notification de violation

- La suppression des données à la fin du contrat

Si un fournisseur ne peut pas fournir de DPA, il n'est probablement pas prêt à travailler avec des écoles qui prennent la conformité au sérieux.

10. Comment protégez-vous les données de notre école ?

Comprendre comment vos données sont protégées des autres écoles sur la même plateforme est important. Le NIST Cybersecurity Framework recommande des approches de défense en profondeur. Renseignez-vous sur :

- Chiffrement : Les données de votre école sont-elles chiffrées avec des clés spécifiques à votre organisation ?

- Contrôles d'accès : Qu'est-ce qui empêche les utilisateurs d'une école d'accéder aux données d'une autre école ?

- Journalisation d'audit : Toutes les tentatives d'accès aux données sont-elles enregistrées et surveillées ?

- Tests de pénétration : Une société de sécurité indépendante a-t-elle testé la plateforme ?

Recherchez des fournisseurs qui peuvent expliquer spécifiquement comment ils isolent et protègent vos données, que ce soit par le chiffrement, les contrôles d'accès ou la conception architecturale.

La nouvelle réalité pour les écoles

La violation de PowerSchool a changé le paysage réglementaire. Les commissaires à la vie privée ont clairement indiqué que les écoles ne peuvent pas simplement faire confiance aux fournisseurs ; elles doivent vérifier. Cela signifie que ces dix questions ne sont pas seulement de bonnes pratiques. Elles deviennent une exigence légale.

Documentez les réponses que vous recevez. Incluez les exigences de sécurité dans vos contrats. Et n'ayez pas peur de vous éloigner des fournisseurs qui ne peuvent pas fournir de réponses claires.

Chez WhimsyLabs, nous croyons que la transparence crée la confiance. Nous sommes heureux de répondre à ces dix questions pour toute école qui envisage nos laboratoires de sciences virtuels. Contactez-nous et nous vous enverrons notre documentation de sécurité complète.

Références

- AICPA. (2024). SOC 2 - SOC for Service Organizations: Trust Services Criteria. American Institute of Certified Public Accountants. https://www.aicpa-cima.com/topic/audit-assurance/audit-and-assurance-greater-than-soc-2

- BleepingComputer. (2025, January 22). PowerSchool hacker claims they stole data of 62 million students. BleepingComputer. https://www.bleepingcomputer.com/news/security/powerschool-hacker-claims-they-stole-data-of-62-million-students/

- European Data Protection Board. (2024). Guidelines on the concepts of controller and processor. EDPB. https://www.edpb.europa.eu/

- Future of Privacy Forum. (2024). Center for Artificial Intelligence. FPF. https://fpf.org/issue/ai-ml/

- GDPR.eu. (2024). What is a Data Processing Agreement? GDPR.eu. https://gdpr.eu/what-is-data-processing-agreement/

- Information Commissioner's Office. (2024). International transfers of personal data. ICO. https://ico.org.uk/for-organisations/uk-gdpr-guidance-and-resources/international-transfers/

- Information Commissioner's Office. (2024). Personal data breaches. ICO. https://ico.org.uk/for-organisations/report-a-breach/personal-data-breach/

- Information Commissioner's Office. (2024). Guide to the UK GDPR. ICO. https://ico.org.uk/for-organisations/uk-gdpr-guidance-and-resources/

- ISO. (2022). ISO/IEC 27001:2022 Information Security Management. International Organization for Standardization. https://www.iso.org/standard/27001

- Microsoft. (2019). One simple action you can take to prevent 99.9% of attacks on your accounts. Microsoft Security Blog. https://www.microsoft.com/en-us/security/blog/2019/08/20/one-simple-action-you-can-take-to-prevent-99-9-percent-of-account-attacks/

- NIST. (2024). Cybersecurity Framework 2.0. National Institute of Standards and Technology. https://www.nist.gov/cyberframework

- TechTarget. (2025). PowerSchool data breach: Explaining how it happened. TechTarget. https://www.techtarget.com/whatis/feature/PowerSchool-data-breach-Explaining-how-it-happened

- US Department of Education. (2024). Student Privacy Policy Office. Protecting Student Privacy. https://studentprivacy.ed.gov/

- Information Commissioner's Office. (2024). Children and the UK GDPR. ICO. https://ico.org.uk/for-organisations/uk-gdpr-guidance-and-resources/childrens-information/children-and-the-uk-gdpr/